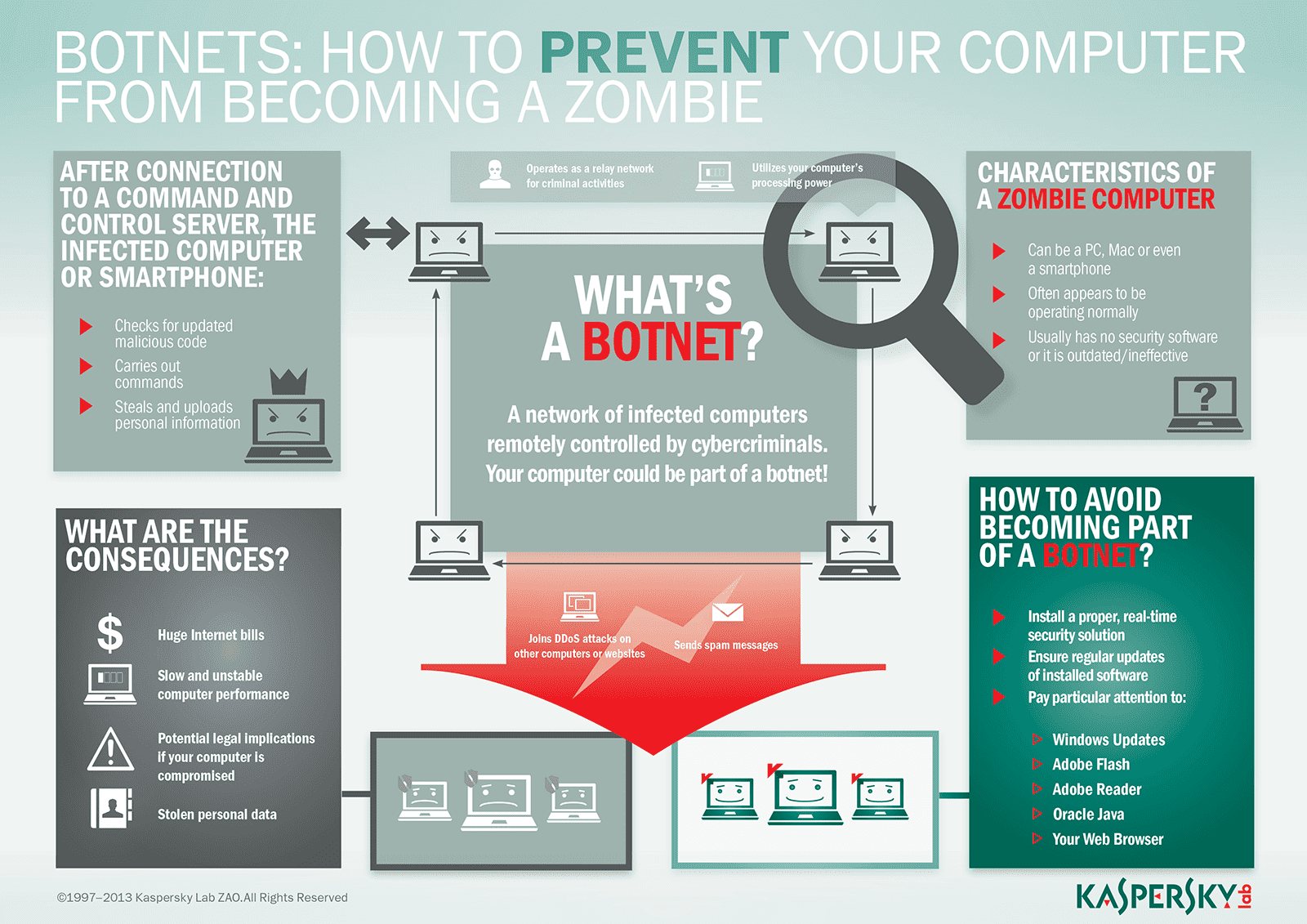

binloop - ما هو البوت نت BotNet ؟ البوت نت (أحياناً يطلق عليها جيش الزومبي) هي عبارة عن مجموعة ضخمة من الحواسيب المتصلة مع بعضها عن طريق الإنترنت والتي تكون مصابة ببرمجيات

Cyber-investigators - نظام بوت نت #botnet# للبيع $ رابط ولوحة الدخول + fud + صالحة ضمان 6 اشهر قابلة للتجديد اخوتي الحسابات بالالاف كما ترون + الضحايا في تزايد + حسابات بنكية

بني حشيش زهرة بوت نت مصنع للجيب وعاء زهرة سلة التعليق - الصين حامل منظم التخزين، تخزين زخرفي، مستحضرات تجميل الوجبات الخفيفة تخزين جهاز تحكم عن بعد، منتجات منزلية، متعددة الوظائف، نثريات،

مجموعة ملحقات احتياطية لمكنسة كهربائية روبوت سمارت نت بوت اس 18 من اوبوتياك دبليو دبليو: اشتري اون لاين بأفضل الاسعار في السعودية - سوق.كوم الان اصبحت امازون السعودية

![Warning: [The Bot Net] All You Need To Know ❗🕸️🕷️ - YouTube Warning: [The Bot Net] All You Need To Know ❗🕸️🕷️ - YouTube](https://i.ytimg.com/vi/bs9BFO0Lyls/maxresdefault.jpg)

![Warning: [The Bot Net] All You Need To Know ❗🕸️🕷️ - YouTube Warning: [The Bot Net] All You Need To Know ❗🕸️🕷️ - YouTube](https://i.ytimg.com/vi/bs9BFO0Lyls/hqdefault.jpg?v=634d6bb1)